Der Schädling namens SoakSoak hat hunderttausende Webseiten über das Plug-in Slider Revolution befallen und spioniert die Server aus. In einigen Fällen werden auch Besucher per Drive-By-Download infiziert.

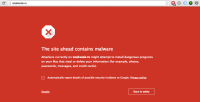

Mittlerweile warnt man erneut vor einer bereits seit Monaten bekannten Sicherheitslücke im beliebten WordPress-Plugin Slider-Revolution. Mittlerweile wird die altbekannte Lücke von der Schadsoftware ausgenutzt. SoakSoak lädt ein bösartiges JavaScript von der Domain soaksoak.ru nach, was dem Schädling seinen Namen gab. Der Code spät den Webserver aus und infiziert auch Besucher via Drive-by-Download. Google will nach eigenen Angaben bereits hunderttausend infizierte Seiten gesperrt haben.

Ein Update für Slider-Revolution gibt es bereits seit Februar diesen Jahres. Allerdings ist dieser Code auch in einer großen Anzahl von WordPress-Themes verbastelt und deren Nutzer scheinen sich dessen nicht immer bewußt zu sein.

Slider Revolution wird verwendet um Bilder in Teasern und Bilderstrecken rotieren zu lassen. Themes, die jetzt nach über einem dreiviertel Jahr noch diese Sicherheitslücke aufweisen, kann man nicht als gepflegt betrachten. Daher sollte man sich als WordPressnutzer überlegen, auf sichere Alternativen bei den Themes umzusteigen.

Ansonsten ist den Nutzern von Slider-Revolution empfohlen, schnellstens das Update auf Version 4.2 dieses Plugins zu installieren.

Die Firma Sucuri bietet einen einen kostenlosen Seiten-Scanner an. Alle wichtigen Links habe ich noch einmal am Artikelende zusammengefasst.

Links