Der neue Mailer von Mozilla ist draußen. Thunderbird mit der Versionsnummer 78. Und er bringt eine integrierte Ende-zu-Ende-Verschlüsselung mit – durch die enge Integration sehr vereinfacht und intuitiv. Um was es genau geht, erfahrt ihr hier.

Was ist Ende-zu-Ende-Verschlüsselung?

In der Regel sind E-Mails nichts anderes als ganz einfache Postkarten, die man im Urlaub mit besten Wünschen versieht und an den einen oder anderen daheimgebliebenen Empfänger verschickt. Eine Postkarte kann ein Postmitarbeiter beim Leeren des Posteinwurfkastens lesen oder im Verteilerzentrum oder der Postbote, der die Karte im heimischen Briefkasten versenkt.

E-Mails funktionieren ähnlich. Geschrieben werden diese am heimischen PC, der die fertige Mail dann dem Server des eigenen Mailproviders übergibt. Von dort aus wandern die Mails zum Postkasten des Empfängers (auf den Servern eines anderen Mailproviders). Auf eben jenen Servern ist die geschriebene Mail noch für jeden, der Zugriff auf die Server hat (sei es ein Mitarbeiter des Mailproviders oder ein fieser Hacker) lesbar. Das nennt man Klartext.

Ende-zu-Ende-Verschlüsselung setzt jetzt auf den PCs von Sender und Empfänger an. Im einfachsten Fall chiffiriert (neudeutsch für verschlüsselt) der Computer des Senders automatisch und ohne weiteres Zutun die Mail während des Sendevorganges. Das geht mit der heutigen Technik schon recht fix und der Sender merkt vom Chiffirieren nichts. Genau das Selbe passiert beim Empfänger in Gegenrichtung. Er ruft die Mail ab und der Computer entschlüssselt diese während des Ladevorganges und der Empfänger kann die Mail in Ruhe lesen.

Dieser ganze Vorgang passiert im Idealfall auf den heimischen Endgeräten, sei es der PC oder Laptop, aber auch das Smartphone oder Tablet. Doch die Praxis sieht auch hier ganz anders aus.

Was bringt diese Verschlüsselung eigentlich?

Fakt ist – jede Verschlüsselung kann mit mehr oder weniger (Zeit)Aufwand geknackt werden. Allerdings ist dieser Aufwand schon eine Hürde und schreckt die meisten, die fieses im Sinn haben, ab. Der Sinn hinter der ganzen Aktion ist ein Sicherheitsgewinn, der eigentlich mit wenigen Handgriffen installiert sein sollte. Private und geschäftlche Kommunikation geht im Prinzip niemanden etwas an, gerade weil da auch viel persönliches (oder geschäftliches) versendet wird, was im Zweifel nur der Empfänger lesen darf. Aber keine Angst, mit dem neuen Thunderbird ab Version 78, bekommt man schon alle Tools an die Hand und die Verschlüsselung ist schnell eingerichtet. Aber vorher noch etwas zu den Grundlagfgen.

Wie funktioniert die Ende-zu-Ende-Verschlüsselung eigentlich?

In früheren Artikeln über Verschlüsselung, habe ich das Problem schon erklärt, aber es passt hier auch wieder wunderbar zum Thema und deswegen kommt das auch hier wieder rein. Wem das zuviel ist, kann ja diesen Absatz überspringen.

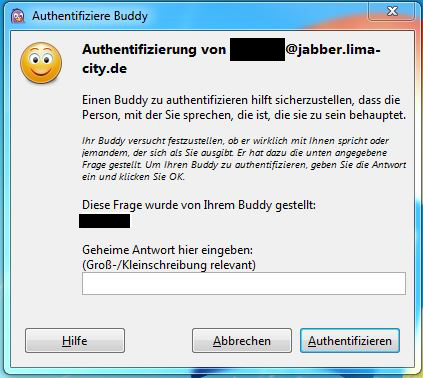

Bei E-Mails gibt es immer mindesten 2 Leute, die an einer Korrespondenz beteiligt sind. Im Prinzip müssen sich alle (Sender und Empfänger) einig sein, eine Verschlüsselung einzusetzen. Denn Verschlüssselung heißt, daß jeder ein eigenes Schlüsselpaar, bestehend aus öffentlichem und geheimen Schlüssel, besitzen muss, mit dem zu sendende E-Mails chiffriert und empfangene dechiffriert werden. Das besagt prinzipiell schon alles.

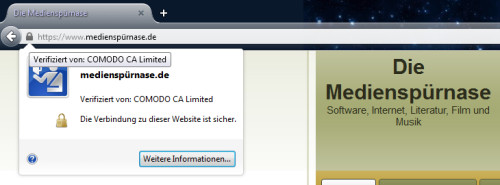

Der Öffentliche Schlüssel wird öffentlich gemacht, beispielsweie über Schlüsselserver, oder als Anhang einer E-Mail. Der geheime Schlüssel wird daheim auf dem eigenen PC verwahrt.

Bob will nun seinem Freund Anton eine E-Mail schreiben, beide wollen in Zukunft auf die sichere Verschlüsselung setzen. Nun generieren beide ein Schlüsselpaar. Anton schickt seinen öffentlichen Schlüssel dem Bob zu und Bob macht das selbe mit seinem öffentlichen Schlüssel.

Jetzt schreibt Bob seine E-Mail und verschlüsselt die mit dem öffentlichen Schlüssel Antons und seinem (Bobs) geheimen Schlüssel. Anton empfängt jetzt erst einmal unleserliches Kauderwelsch. Doch in Kombination mit seinem eigenen geheimen Schlüssel und Bobs öffentlichen wird die Mail lesbar.

Was benötigt man nun zum Verschlüsseln von E-Mails?

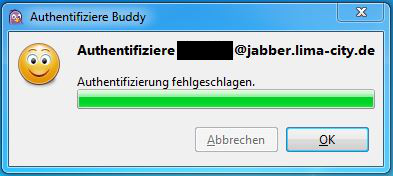

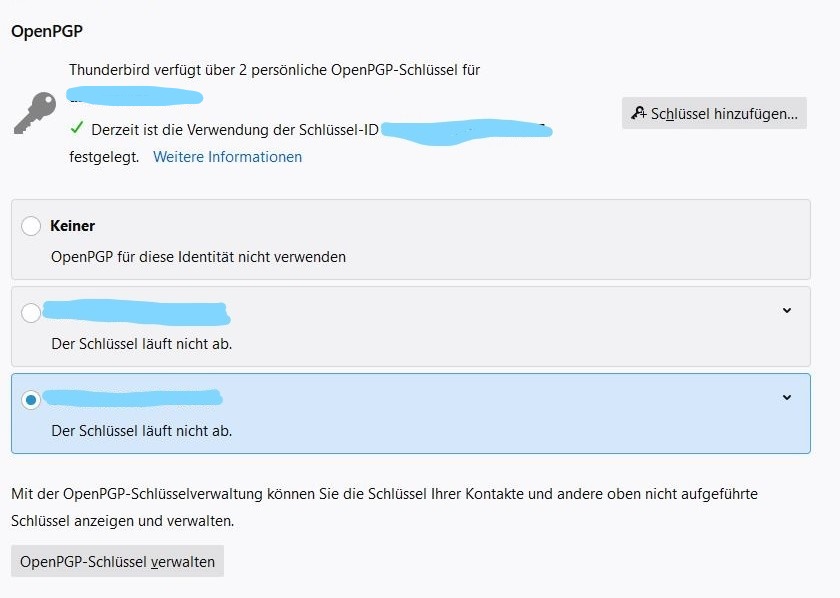

Einfach gesagt: Nur noch Thunderbird ab Version 78. Der Mailclient liefert schon alles von Haus aus mit. Man braucht keine komplexen Installationen mit OpenPGP, Enigmail und Schlüsselverwaltung mehr. Der aktuelle Donnervogel vereint das alles für den PC (Linux, Mac und Windows) unter einer Haube.

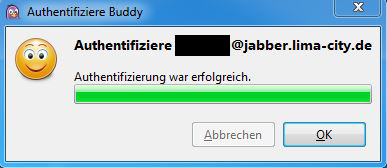

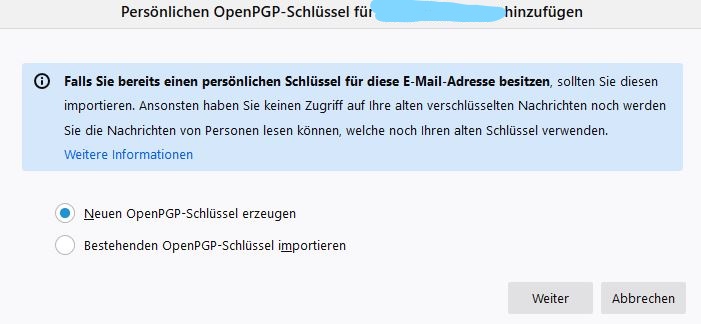

Die Erstellung eigener Schlüssel ist hier nun sehr einfach. Man klickt einfach auf die Mailadresse, die gesichert werden soll und dann auf Ende-zu-Ende-Verschlüsselung. Im nächsten Menü auf Schlüssel erstellen.

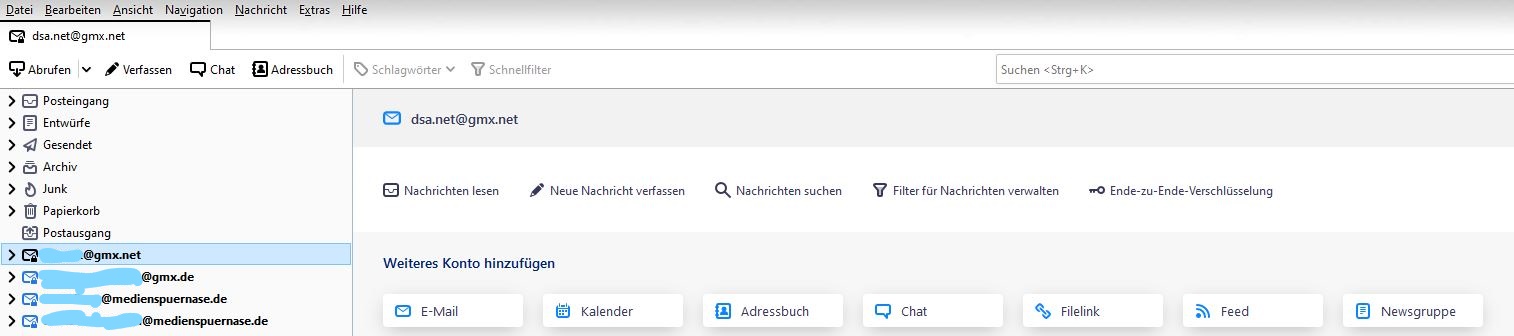

Hat man sich für die Ende-zuEnde-Verschlüsselung entschieden, kann man bereits vorhandene Schlüssel einsehen oder einen neuen Schlüsseln Generieren.

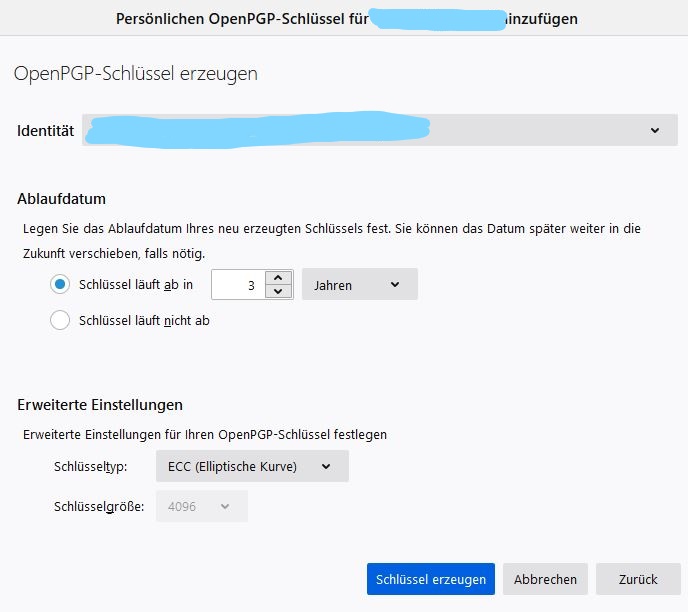

Hier hat man nun die Wahl zwischen RSA und einer eliptischen Kurve. Beides sind verschiedene Kryptografieverfahren. Da ich jetzt nicht zu Tief in der Materie drin stecke, kann ich jetzt auch nicht beurteilen, welches Verfahren das sicherere und zukunftsträchtigere ist. Fakt ist jedenfalls, daß man die Schlüssellänge so lang wie möglich wählen sollte, denn das erhöht den Zeitaufwand beim Entschlüsseln enorm. Selbst mit einem Verfallsdatum kann man, wenn man möchte, das eigene Schlüsselpaar ausstaffieren.

Wo liegen die Vor- und Nachteile?

Thunderbird bringt schon alles fürs sichere Mailen am PC mit – Kryptografietool und eine Schlüsselverwaltung. Generell macht es der Mailer auch Anfängern einfacher, sicher zu kommunizieren. Im Falle eines Daten-GAUs durch Trojaner oder einfach nur, weil ein neuer PC her soll, kann man die Schlüssel samt Einstellungen mit dem Profil-Ordner Umziehen oder sichern. Das habe ich bereits in anderen Artikeln beschrieben.

Nicht so einfach und trivial wird das Portieren des eigenen Schlüsselpaares und der gesammelten öffentlichen Schlüssel (Schlüsselbund) von Kommunikationspartnern auf ein Smartphone oder Tablet sein. Auf absehbare Zeit wird es kein Thunderbird für Android oder iOS geben, in den man einfach den Profil-Ordner vom PC packen kann. Damit wird man, es sei denn man hat ein Workaround gefunden, seine verschlüsselten Mails nicht lesen und bearbeiten können.

Fazit

Die Integration der beschriebenen Verschlüsselungstools in den beliebten Mailclient Thunderbird, ist schon ein Schritt in die richtige Richtung. So wird das Verschlüsseln eigener E-Mails zugänglicher und leichter, ohne die zusätzliche Installation von Software, die das erledigt. Jetzt müssen plattformübergreifend weitere beliebte Mailclients nachziehen und insgesamt den Austausch der eigenen Schlüsselpaare vereinfachen. Das was Mozilla mit Thundrbird macht, ist vorbildlich. Bleibt zu hoffen, daß unser Donnervogel in Zukunft zum Mailen, geschäftlich wie privat eingesetzt wird. So braucht man für verschlüsseltes und sicheres Mailen kein komplexes Workaround mehr, weil man schon alles aus einem Guss hat.

Weiterführende Artikel